Тренди кібербезпеки 2026: що відбувається на ринку та як вберегтися від атак

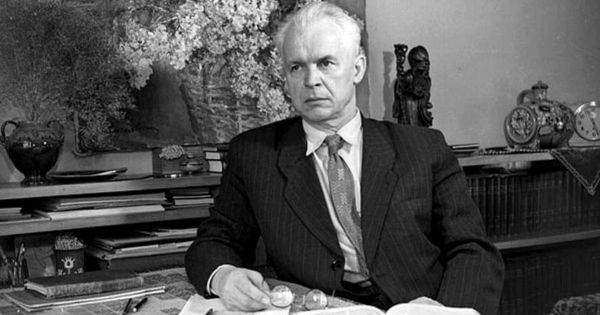

Олег Полігенько, експерт у сфері кібербезпеки, розповідає, як змінилися кіберзагрози для бізнесів, як можна від них вберегтися - AIN

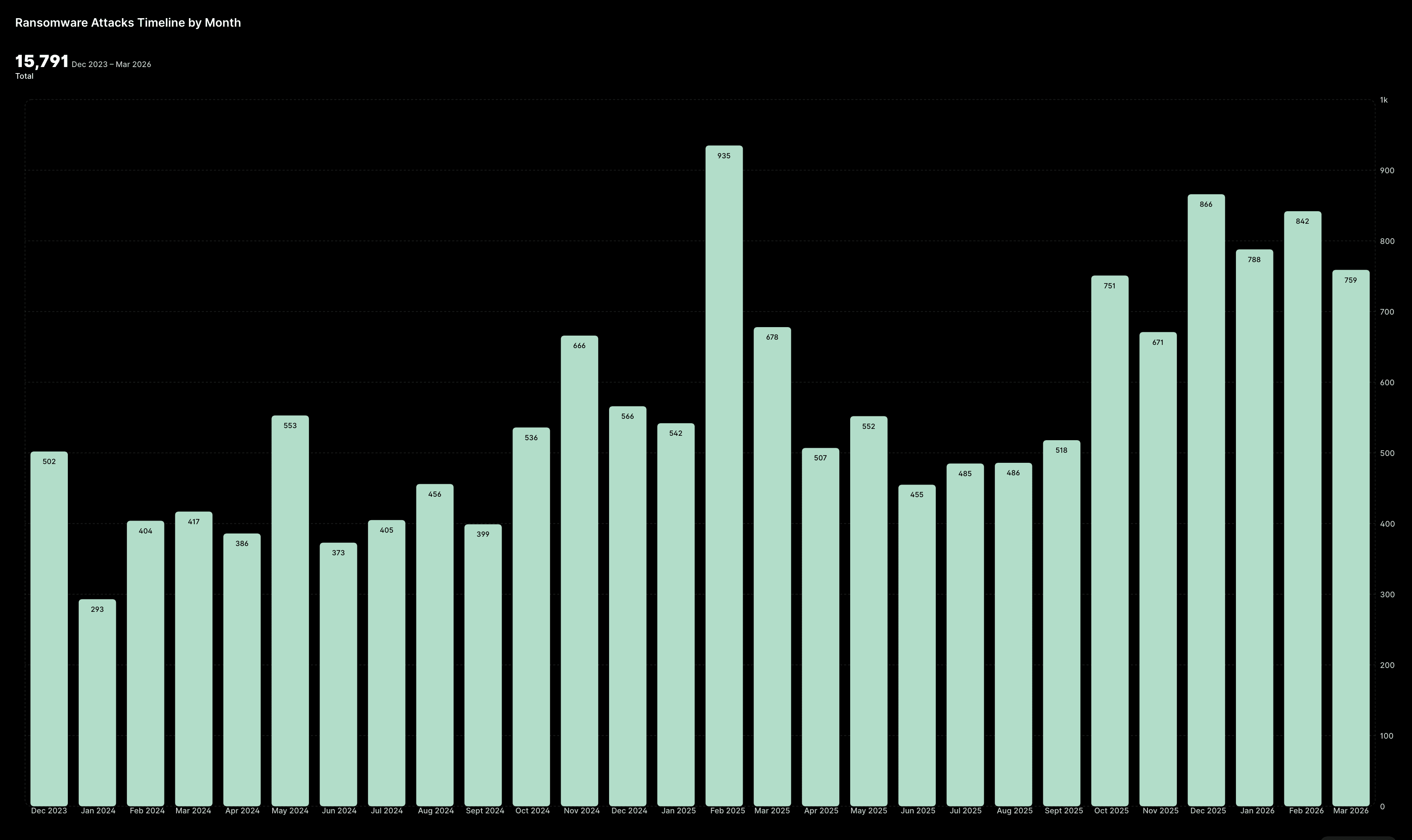

Олег Полігенько, експерт у сфері кібербезпеки, кандидат технічних наук, член наглядової ради CISO Club Ukraine, у колонці для AIN розповідає, як змінилися кіберзагрози для бізнесів, як можна від них вберегтися, а також як протидіяти цим багатоетапним операціям. Останні роки чітко демонструють одну ключову тенденцію: кількість кібератак на компанії у світі стабільно зростає, а самі інциденти стають дедалі складнішими, масштабнішими та більш руйнівними для бізнесу. Джерело даних: RansomWhere.

Для перегляду повнорозмірної версії натисніть на зображення Кіберзагрози постійно еволюціонують. Попри те що базові мотиви атакуючих залишаються незмінними, передусім фінансова вигода, інструменти та тактики зловмисників стають усе витонченішими. Фішинг і надалі залишається одним із найпоширеніших способів проникнення до корпоративних систем, однак щороку ринок кіберзлочинності демонструє нові хвилі активності, пов’язані з розвитком ransomware-угрупувань, продажем доступів до корпоративних мереж і витоками великих масивів даних.

Ще кілька років тому новини про масштабні кіберінциденти були радше винятком. Сьогодні ж вони стали регулярною частиною інформаційного порядку денного. Майже щомісяця з’являються повідомлення про витоки мільйонів користувацьких записів, ransomware-атаки на великі компанії, компрометацію корпоративних систем або продаж доступів до бізнес-інфраструктури на закритих форумах.

Парадоксально, але багато компаній дізнаються про компрометацію не від власних систем безпеки, а з новин, повідомлень від партнерів або навіть із даркнет-форумів, де з’являється інформація про продаж їхніх даних чи доступів до інфраструктури. Для керівництва це часто як раптовий інцидент. Для фахівців — типовий сценарій.

Здебільшого момент, коли інформація потрапляє в медіа, означає лише одне: атака почалася значно раніше, а її наслідки вже стали публічними. Сучасні кібератаки дедалі рідше відбуваються за простим сценарієм, натомість стають багатоетапними операціями, під час яких зловмисники можуть тривалий час залишатися всередині інфраструктури компанії, поступово розширюючи свої можливості та доступи.

На початковому етапі для атак часто використовують відносно прості методи проникнення: фішинг, вкрадені облікові дані або вразливості в публічних сервісах. Після отримання першого доступу вони починають обережно рухатися всередині мережі, збираючи інформацію про системи, користувачів і критичні сервіси.

Щоб залишатися непомітними, атакуючі дедалі частіше застосовують легітимні інструменти адміністрування, які вже використовуються в корпоративній інфраструктурі, наприклад, засоби віддаленого керування, скрипти автоматизації або стандартні адміністративні утиліти. Такий підхід дозволяє їм маскувати свої дії під звичайну роботу ІТ-персоналу.

Паралельно з цим вони можуть використовувати спеціально створене або модифіковане шкідливе програмне забезпечення, яке допомагає закріпитися в системі, збирати облікові дані або обходити механізм захисту. У результаті атака розвивається поступово, зловмисники отримують дедалі більше привілеїв, вивчають архітектуру інфраструктури та готують фінальний етап — викрадення даних, шифрування систем або продаж доступу іншим кіберзлочинним групам. У таких умовах стійкість компанії до кібератак визначається вже не лише якістю захисту зовнішньої поверхні атаки.

Набагато більшої ваги набувають інші фактори: здатність оперативно виявляти підозрілу активність у системах; глибина аналізу інцидентів; ефективність реагування команд і готовність організації швидко відновлювати критичні процеси після атаки. Водночас дедалі важливішу роль відіграє розвідка загроз (Threat Intelligence) — системний моніторинг зовнішнього середовища, включаючи даркнет-форуми, закриті спільноти, канали кіберзлочинців і витоки даних.

Саме такі джерела часто дають змогу виявити перші сигнали компрометації: появу скомпрометованих облікових записів, продаж доступів до корпоративних мереж або згадки про компанію в злочинних екосистемах. Поєднання внутрішнього моніторингу, якісної аналітики та розвідки загроз дозволяє компаніям отримувати критично важливу перевагу — час. Час, щоб виявити атаку на ранньому етапі, локалізувати її та мінімізувати наслідки.

Саме ці елементи сьогодні все більше визначають, чи зможе організація зупинити інцидент до того, як він перетвориться на публічну кризу або стане відомим з новин. Ключові тенденції та показники 2025 року 2025 рік ще раз підтвердив масштаб проблеми: кібератаки на компанії продовжують зростати як за кількістю, так і за складністю.

За даними Національної команди реагування на кіберінциденти CERT-UA, у 2025 році було опрацьовано 5927 кіберінцидентів — це на 37,4% більше, ніж у 2024 році, коли було опрацьовано 4315 кіберінцидентів. Здебільшого наслідки інцидентів виходили далеко за межі внутрішньої корпоративної інфраструктури та впливали на роботу онлайн-сервісів, цифрових платформ і продуктів, якими щоденно користуються клієнти та партнери.

Особливість сучасних інцидентів полягає в тому, що їхній вплив усе частіше поширюється не лише на саму організацію, а й на ширшу цифрову екосистему: користувачів, постачальників, підрядників і партнерів. У результаті, навіть один інцидент може спричинити ланцюгову реакцію від витоків персональних даних і збоїв у роботі сервісів до репутаційних і фінансових втрат.

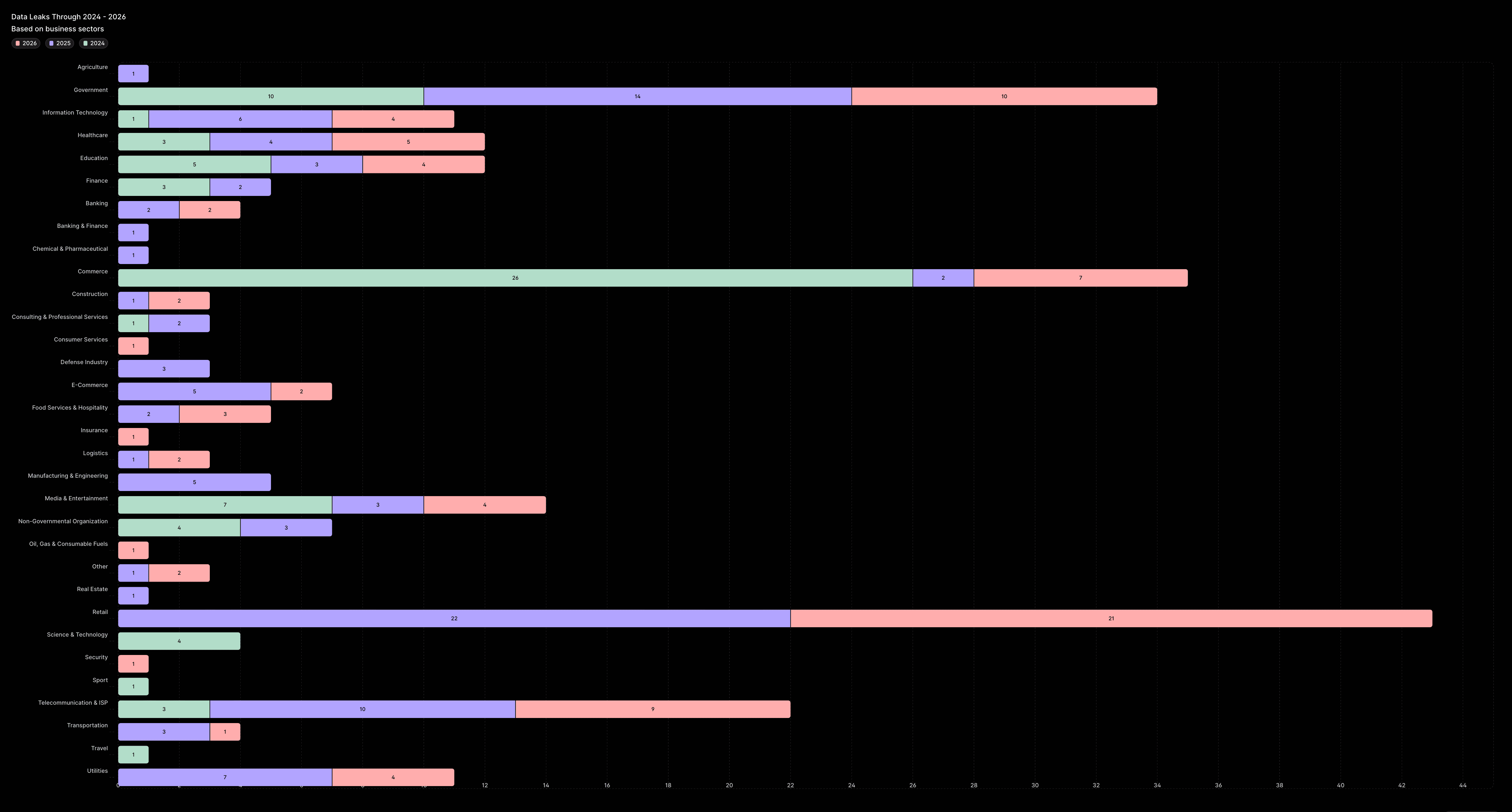

Варто розуміти, що далеко не всі інциденти стають публічними. Значна частина кібератак залишається поза увагою медіа, а інформація про них циркулює лише у професійних спільнотах, закритих каналах або на даркнет-майданчиках. Згідно з аналітикою платформи Phantom Threat Intelligence, реальний масштаб кіберінцидентів часто значно більший, ніж це видно з відкритих джерел або публічних повідомлень про атаки.

Джерело даних: Phantom Threat Intelligence Водночас аналіз великої кількості розслідувань кіберінцидентів, робота команд реагування на інциденти та дані threat intelligence дозволяють сформувати доволі чітку картину того, як сьогодні розвиваються атаки. Такі дослідження дають змогу не лише виявляти нові техніки зловмисників, а й відстежувати типові сценарії атак, галузі підвищеного ризику та слабкі місця в системах захисту компаній.

Саме на основі цих спостережень можна говорити про ключові тенденції ринку кіберзагроз: зростання кількості кібератак, збільшення часу перебування зловмисників у мережі компанії, розвиток кримінальної інфраструктури в даркнеті та щоразу активніше використання викрадених доступів як товару. Ці фактори формують нову реальність, у якій кібербезпека стає не лише технічною функцією ІТ-відділу, а й одним із критичних елементів стійкості бізнесу.

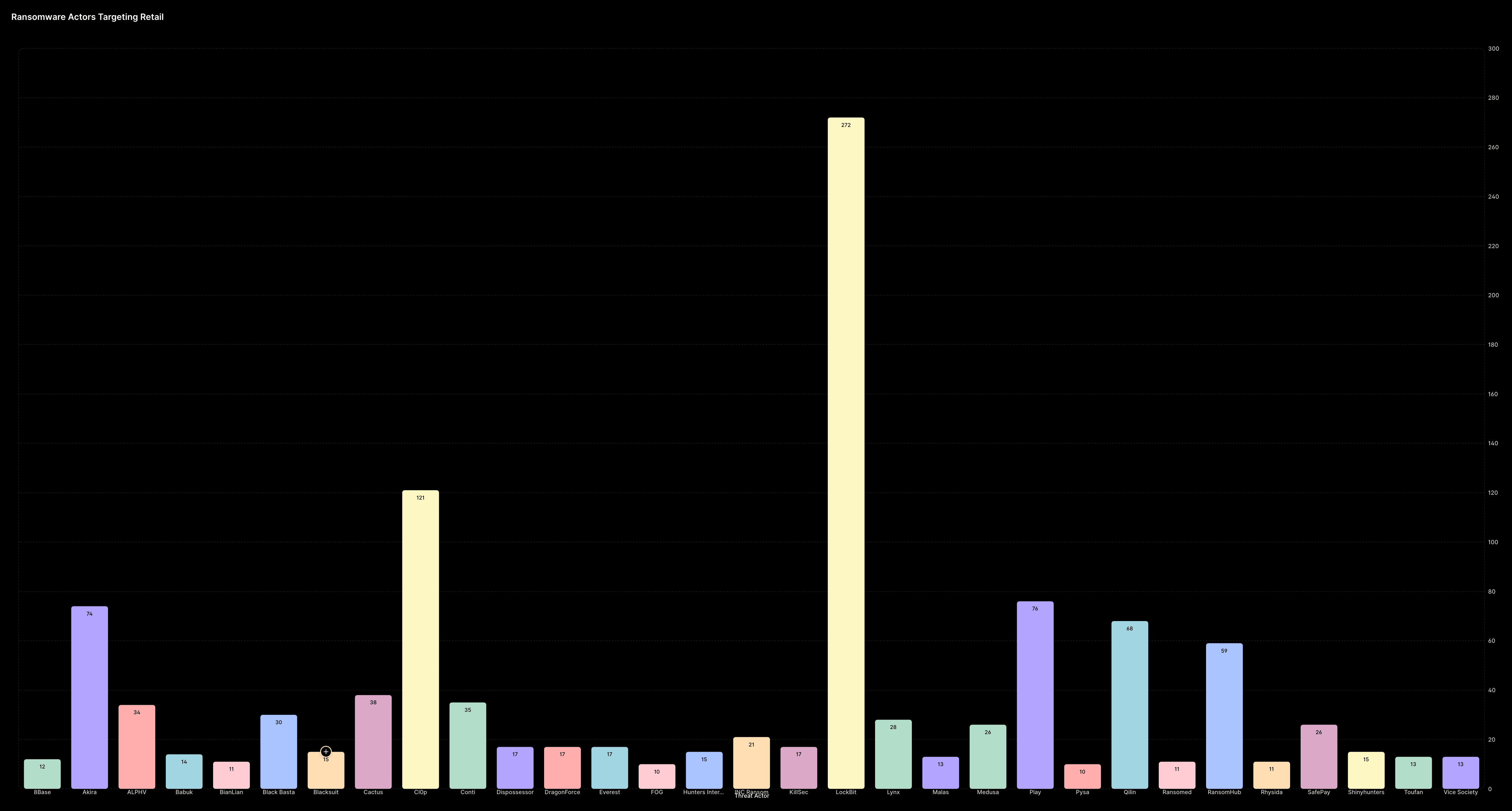

Розподіл кіберінцидентів за галузями Аналіз кіберінцидентів за галузями дозволяє зрозуміти, які сектори економіки найбільш привабливі для зловмисників і де атаки завдають найбільшого фінансового та операційного збитку. За даними платформи розвідки загроз Phantom Threat Intelligence, кібератаки розподіляються нерівномірно та найчастіше спрямовані на галузі, які оперують великими масивами даних, мають складну ІТ-інфраструктуру та критично залежать від цифрових сервісів.

Якщо не враховувати традиційно найбільш атаковані сфери: місцеві органи влади, урядові установи, сектор безпеки й оборони, а також енергетику, однією з найбільш вразливих галузей як в Україні, так і у світі залишається ритейл. Джерело даних: Phantom Threat Intelligence.

Для перегляду повнорозмірної версії натисніть на зображення Це пов’язано зі застарілими елементами та недостатнім сегментуванням мереж, що створює сприятливі умови для проникнення та подальшого переміщення зловмисників усередині корпоративних систем. Водночас зловмисники дедалі частіше використовують невеликі ІТ-компанії (станом на 2025 рік — 75 компаній) як початкову точку для атак на більші організації.

Такі сценарії відомі як атаки через ланцюги постачання (Supply Chain), коли зловмисники використовують компрометацію партнерів або підрядників для подальшого проникнення до основної цілі. Нові тенденції кібератак і загрози 2026 року 2025 рік продемонстрував помітну зміну поведінки зловмисників. Якщо раніше основною метою більшості атак було отримання викупу, то нині щораз частіше фіксуються інциденти, у яких атакуючі переходять безпосередньо до руйнування інфраструктури.

Під час низки атак спостерігалися випадки повного знищення серверів, мережевого обладнання: так званий вайп систем, коли видаляються дані, конфігурації та резервні копії. У таких випадках відновлення інфраструктури стає практично неможливим навіть у разі сплати викупу. Це свідчить про те, що частина кіберзлочинних угрупувань уже не обмежується фінансовими мотивами, а ставить за мету максимальне порушення роботи компанії та завдання критичних збитків.

Ще однією характерною тенденцією залишається активне використання публічних каналів комунікації самими атакуючими. У таких каналах можуть з’являтися фрагменти викрадених документів, скриншоти внутрішніх систем або гучні заяви про нібито повну компрометацію компанії. Подібні публікації мають чітку мету: створити додатковий інформаційний і репутаційний тиск на бізнес, посилити ефект від атаки та змусити компанію реагувати в публічному полі.

Висновки У таких умовах ключовим фактором стійкості стає не лише здатність запобігати атакам або реагувати на них. Не менш вагомою є можливість виявляти приховану присутність зловмисників у системах, розуміти шлях проникнення та запобігати повторним компрометаціям. Фактично мета сучасної кібербезпеки полягає не в тому, щоб повністю уникнути атаки у сучасному цифровому середовищі — це практично неможливо.

Набагато важливіше мінімізувати час виявлення загрози, обмежити масштаб інциденту та забезпечити безперервність бізнес-процесів. Компанії, які добре розуміють власну інфраструктуру, цифрові активи та ключові ризики, здатні реагувати значно швидше. А чим швидше організація виявляє атаку та локалізує її, тим менше можливостей залишається у зловмисників, щоб завдати критичних збитків у системі.

Читайте також

- 7 помилок персонального бренду, що руйнують репутацію підприємців: поради експерта

- "Обвал економіки зупинить ОПК": Dragon Capital – про сценарій війни до кінця 2027 року

- У Львові у парку знайшли сумку з тілом немовляти: поліція шукає матір

- Подвійне громадянство в Україні: нові правила 2026 року та ризики для громадян

- У Берегові відбулася зустріч із родинами військовополонених та зниклих безвісти

Новини цього розділу

"Обвал економіки зупинить ОПК": Dragon Capital – про сценарій війни до кінця 2027 року

"Обвал економіки зупинить ОПК": Dragon Capital – про сценарій війни до кінця 2027 року

Олександр Довженко: історія українського режисера, якого відзначив Чарлі Чаплін

Олександр Довженко: історія українського режисера, якого відзначив Чарлі Чаплін

Феритин і запаси заліза: що важливо знати

Феритин і запаси заліза: що важливо знати

У Вінниці на травень заплановано 13 цікавих активностей: від фестивалів до майстер-класів

У Вінниці на травень заплановано 13 цікавих активностей: від фестивалів до майстер-класів

Від руїн до затишку: як у Калуші відкрили "Зірочку" — унікальний дім для 150 переселенців :: ВІКНА – Новини Калуша та Прикарпаття

Від руїн до затишку: як у Калуші відкрили "Зірочку" — унікальний дім для 150 переселенців :: ВІКНА – Новини Калуша та Прикарпаття

Військові отримали 15% знижок на ліки через застосунок Армія+

Військові отримали 15% знижок на ліки через застосунок Армія+

Надзвичайна ситуація в Краматорську: родина воїна відмовляється від евакуації через надію на повернення сина

Надзвичайна ситуація в Краматорську: родина воїна відмовляється від евакуації через надію на повернення сина

Травень 2026

Травень 2026

Сирський обмежив термін перебування військовослужбовців на «нулі»

Сирський обмежив термін перебування військовослужбовців на «нулі»

Поліція Львівщини встановлює обставини ДТП за участі потяга «Київ-Ужгород» та вантажівки

Поліція Львівщини встановлює обставини ДТП за участі потяга «Київ-Ужгород» та вантажівки

Коментарі

Коментарів ще немає. Будьте першим у цій дискусії.